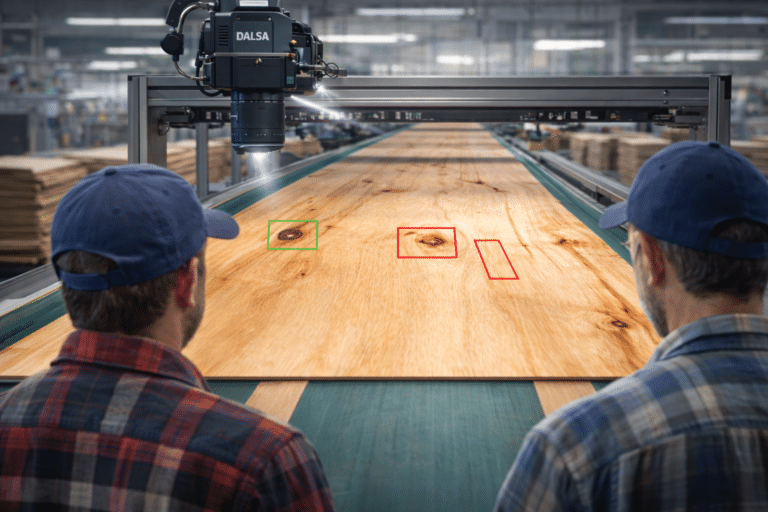

Invernizzi SpA: Sistema di visione industriale ad alte prestazioni

Il cliente In un processo produttivo ad alta velocità come la sfogliatura del legno, il controllo qualità in tempo reale rappresenta una sfida complessa ma strategica.Invernizzi S.p.A., azienda leader nella